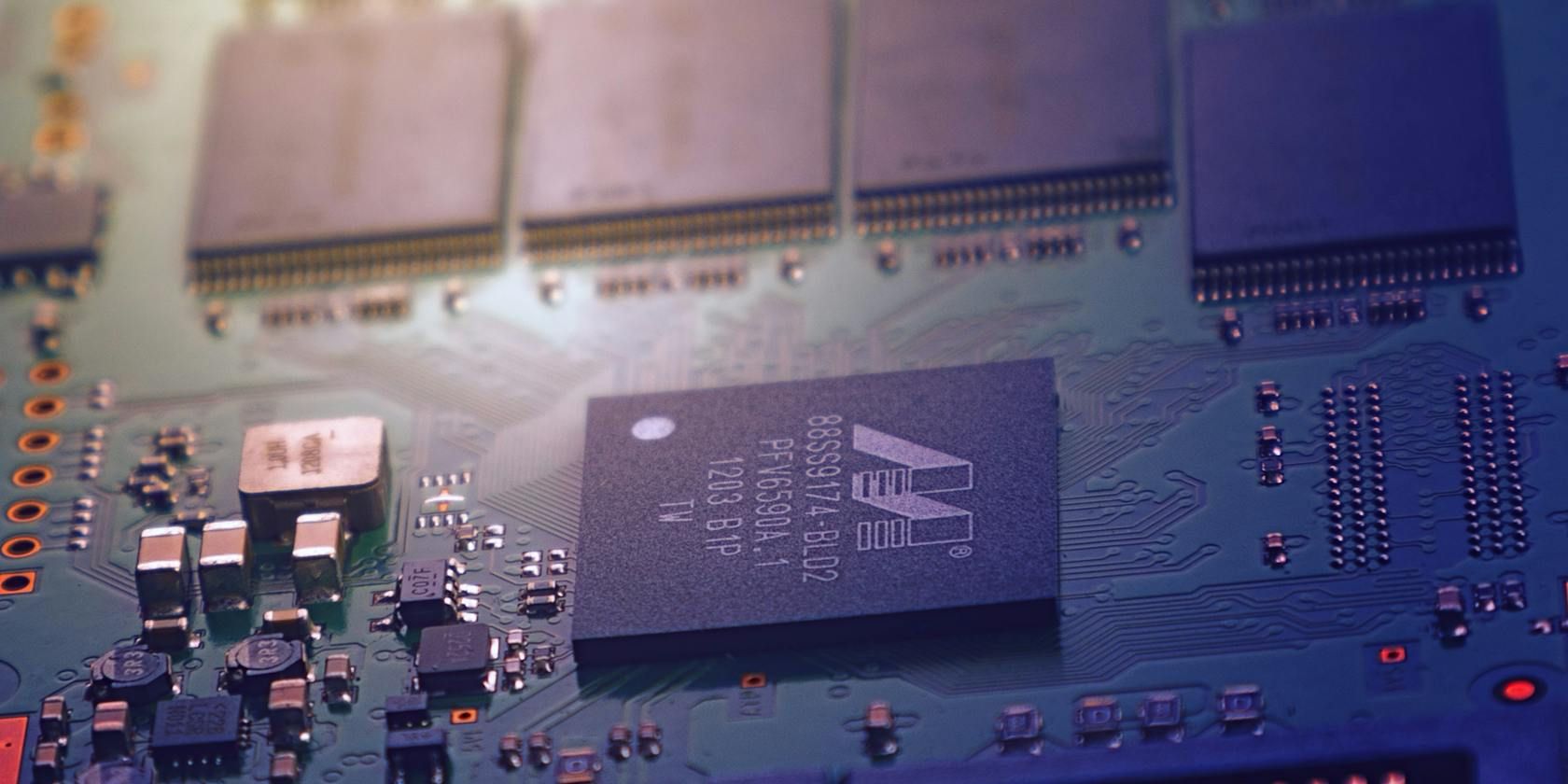

Μια νέα επίθεση BYOVD (Bring Your Own Vulnerable Driver – Φέρτε το Δικό σας Ευάλωτο Πρόγραμμα Οδήγησης) εκμεταλλεύεται ένα νόμιμο, υπογεγραμμένο πρόγραμμα οδήγησης που περιέχει μια ευπάθεια. Αυτό επιτρέπει στους εισβολείς να επιτύχουν εκτέλεση κώδικα σε επίπεδο πυρήνα, να παρακάμψουν το Microsoft Defender και να εγκαταστήσουν ransomware. Για να αποφύγετε να πέσετε θύμα, ακολουθήστε τα μέτρα προστασίας σε αυτόν τον οδηγό.

⚠️ Το ψηφιακό σας δακτυλικό αποτύπωμα (διεύθυνση IP) είναι εκτεθειμένο!

Η διεύθυνση IP σας είναι: ανίχνευση…

Κάντε streaming/λήψη ανώνυμα με το Private Internet Access.

🌐 Μόνο 1,99€ / μήνα + 2 μήνες δώροΟι πληροφορίες που περιέχονται στο techvortex.eu προορίζονται μόνο για γενικούς σκοπούς πληροφόρησης.

Πώς η επίθεση BYOVD παρακάμπτει την προστασία του Microsoft Defender

Αυτή η επίθεση BYOVD εκμεταλλεύεται το πρόγραμμα οδήγησης rwdrv.sys για να αποκτήσει πρόσβαση σε επίπεδο πυρήνα και στη συνέχεια αναπτύσσει το κακόβουλο πρόγραμμα οδήγησης hlpdrv.sys για να απενεργοποιήσει τις ασπίδες του Microsoft Defender από το Μητρώο. Το πρόγραμμα οδήγησης rwdrv.sys συνήθως εγκαθίσταται και χρησιμοποιείται από εφαρμογές βελτιστοποίησης όπως το Throttlestop ή ορισμένες εφαρμογές ελέγχου ανεμιστήρων. Είναι ένα νόμιμο πρόγραμμα οδήγησης, αλλά μπορεί να αξιοποιηθεί για να αποκτήσει πρόσβαση σε επίπεδο πυρήνα. Δείτε πώς λειτουργεί η επίθεση:

- Οι χάκερ αποκτούν πρόσβαση στον υπολογιστή. Συνήθως παραβιάζοντας το δίκτυο, αλλά αυτό μπορεί να γίνει και χρησιμοποιώντας Trojans απομακρυσμένης πρόσβασης (RAT).

- Εγκαθιστούν το πρόγραμμα οδήγησης rwdrv.sys που τα Windows θεωρούν αξιόπιστο από προεπιλογή.

- Χρησιμοποιώντας το πρόγραμμα οδήγησης rwdrv.sys, αποκτούν δικαιώματα πυρήνα για να εγκαταστήσουν το κακόβουλο πρόγραμμα οδήγησης hlpdrv.sys.

- Το hlpdrv.sys επεξεργάζεται τις τιμές του μητρώου των Windows για να απενεργοποιήσει τις ασπίδες του Microsoft Defender.

- Με απενεργοποιημένες τις προστασίες, ο εισβολέας εγκαθιστά ransomware ή εκτελεί άλλα κακόβουλα εργαλεία.

Μέχρι στιγμής, το ransomware Akira έχει συσχετιστεί με αυτές τις επιθέσεις, αλλά με μειωμένη προστασία, οι κακόβουλοι παράγοντες μπορούν να κάνουν ό,τι θέλουν. Ακολουθήστε τα παρακάτω μέτρα προστασίας για να παραμείνετε ασφαλείς:

Ενεργοποίηση δυνατοτήτων ασφαλείας των Windows

Υπάρχουν λειτουργίες ασφαλείας των Windows που μπορούν να αποτρέψουν τέτοιες επιθέσεις ή ακόμα και να προστατεύσουν όταν οι ασπίδες του Microsoft Defender είναι εκτός λειτουργίας. Αναζητήστε τη φράση “ασφάλεια των Windows” στην Αναζήτηση των Windows, ανοίξτε την εφαρμογή Ασφάλεια των Windows και ενεργοποιήστε τις ακόλουθες λειτουργίες ασφαλείας που είναι απενεργοποιημένες από προεπιλογή.

- Ελεγχόμενη Πρόσβαση σε Φάκελους: Αυτή η λειτουργία είναι μια λειτουργία προστασίας από ransomware που θα αντισταθεί σε επιθέσεις ακόμα και με τις ασπίδες του Defender απενεργοποιημένες. Μεταβείτε στην επιλογή Προστασία από ιούς και απειλές → Διαχείριση ρυθμίσεων → Διαχείριση ελεγχόμενης πρόσβασης σε φακέλους και ενεργοποιήστε την εναλλαγή Ελεγχόμενης πρόσβασης σε φακέλους . Στη συνέχεια, μπορείτε να προσθέσετε προστατευμένους φακέλους που θα αντισταθούν σε επιθέσεις ransomware.

- Λειτουργίες απομόνωσης πυρήνα: οι λειτουργίες απομόνωσης πυρήνα μπορούν να αποτρέψουν την εγκατάσταση ευάλωτων προγραμμάτων οδήγησης και την εκτέλεση κακόβουλου κώδικα. Εάν όλες είναι ενεργοποιημένες, αυξάνεται σημαντικά η ασφάλεια και το BYOVD ενδέχεται να μην εισέλθει καν στο σύστημα. Μεταβείτε στην Ασφάλεια συσκευής και ανοίξτε τις λεπτομέρειες απομόνωσης πυρήνα . Θα πρέπει να ενεργοποιήσετε όλες τις λειτουργίες εδώ, αλλά η Ακεραιότητα μνήμης ενδέχεται να απαιτεί την ενεργοποίηση της διαχείρισης προγραμμάτων οδήγησης.

Πολλά βοηθητικά εργαλεία που λειτουργούν σε επίπεδο πυρήνα χρησιμοποιούν το πρόγραμμα οδήγησης rwdrv.sys. Εάν αυτό το ευάλωτο πρόγραμμα οδήγησης υπάρχει ήδη, μπορεί να κάνει τη δουλειά των χάκερ πολύ πιο εύκολη, καθώς δεν θα χρειαστεί να εγκαταστήσουν το δικό τους αντίγραφο. Στην πραγματικότητα, πρόσφατες επιθέσεις χρησιμοποίησαν το ήδη εγκατεστημένο πρόγραμμα οδήγησης. Εάν δεν είναι απαραίτητο, θα πρέπει να αποφύγετε τη χρήση βοηθητικών εργαλείων που εγκαθιστούν το rwdrv.sys, όπως το Throttlestop ή το RWEverything.

Για να επιβεβαιώσετε εάν έχετε εγκαταστήσει το rwdrv.sys, αναζητήστε “cmd” στην Αναζήτηση των Windows, κάντε δεξί κλικ στη Γραμμή εντολών και κάντε κλικ στην επιλογή Εκτέλεση ως διαχειριστής . Εδώ, εκτελέστε την εντολή where /r C:\ rwdrv.sysκαι αφήστε την να σαρώσει. Εάν βρεθεί το πρόγραμμα οδήγησης rwdrv.sys, πρέπει να βρείτε την εφαρμογή που το εγκατέστησε και να την απεγκαταστήσετε.

Χρησιμοποιήστε έναν τυπικό λογαριασμό για καθημερινή χρήση

Για καλύτερη προστασία, συνιστούμε πάντα να μην χρησιμοποιείτε λογαριασμό διαχειριστή και να βασίζεστε σε έναν τυπικό λογαριασμό για καθημερινή χρήση. Ενάντια στο BYOVD, αυτό είναι ιδιαίτερα σημαντικό. Αυτή η επίθεση εξαρτάται σε μεγάλο βαθμό από τα δικαιώματα διαχειριστή για την εγκατάσταση του ευάλωτου προγράμματος οδήγησης ή τη χρήση του.

Σε έναν τυπικό λογαριασμό, οι χάκερ δεν θα μπορούν να κάνουν καμία αλλαγή στον υπολογιστή, επομένως η επίθεση θα σταματήσει κατά την έναρξή της. Εάν το επιχειρήσουν, θα ειδοποιηθείτε για την ενέργεια. Για να δημιουργήσετε έναν νέο τυπικό λογαριασμό, ανοίξτε τις Ρυθμίσεις των Windows και μεταβείτε στις επιλογές Λογαριασμοί → Άλλοι χρήστες → Προσθήκη λογαριασμού . Ακολουθήστε τις οδηγίες για να δημιουργήσετε έναν νέο λογαριασμό και να τον ορίσετε ως Τυπικό .

Χρησιμοποιήστε διαφορετικό λογισμικό προστασίας από ιούς

Αυτή η επίθεση έχει συγκεκριμένες οδηγίες για την απενεργοποίηση των ασπίδων του Microsoft Defender. Οι ίδιες οδηγίες δεν θα λειτουργήσουν για άλλο λογισμικό προστασίας από ιούς τρίτων κατασκευαστών. Τα προγράμματα προστασίας από ιούς τρίτων κατασκευαστών χρησιμοποιούν διαφορετικές μεθόδους για τη διαχείριση των λειτουργιών ενεργοποίησης/απενεργοποίησης της ασπίδας, οι οποίες δεν μπορούν να εκμεταλλευτούν με μια καθολική οδηγία.

Απλώς εγκαταστήστε οποιοδήποτε δωρεάν πρόγραμμα προστασίας από ιούς με σάρωση σε πραγματικό χρόνο για να παραμείνετε ασφαλείς, όπως το Avast ή το AVG Antivirus .

Ερευνητές ασφαλείας (GuidePoint, Kaspersky και άλλοι) έχουν ήδη εντοπίσει το ransomware Akira χρησιμοποιώντας το rwdrv.sys σε επιθέσεις BYOVD και έχουν δημοσιεύσει IoCs. Ας ελπίσουμε ότι η Microsoft θα κάνει κάτι για αυτήν την απειλή στο εγγύς μέλλον. Για να είστε ασφαλείς, ενεργοποιήστε όλες τις λειτουργίες ασφαλείας των Windows, ειδικά τις προηγμένες λειτουργίες του Microsoft Defender.